「 #Polyfill.io 、 #BootCDN 、 #Bootcss 、 #Staticfile 攻撃は 1 人のオペレーターによるものであることが判明 」: #BLEEPINGCOMPUTER

「研究者らによると、複数の CDN、つまり Polyfill.io、BootCDN、Boocss、Staticfile を介して行われ、10 万から数千万の Web サイトに影響を与えた最近の大規模なサプライ チェーン攻撃は、共通のオペレーターによるものであることが判明しました。

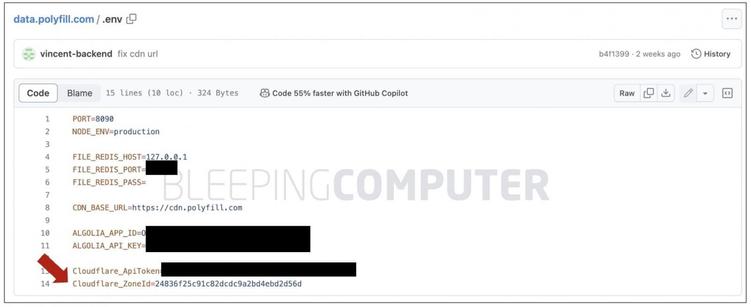

研究者らは、Polyfill.io の運営者とされる者が誤って Cloudflare の秘密鍵を公開していたパブリック GitHub リポジトリを発見しました。

研究者らは、漏洩した API キー (まだアクティブであった) を使用することで、共通のオペレーターが 4 つのドメインすべての背後にあり、より広範なサプライ チェーン攻撃を行っていることを立証することができました。 」