#fortigate schafft #ssl #VPN mit 7.6.3 ab. „More fun for our life“ schreibt der Kollege, der die Release Notes gelesen hat.

#FortiGate

Firewall Fortigate: Malas prácticas y cómo mitigarlas #fortinet #firewall #fortigate #redes

https://nosololinux.es/firewall-fortigate-malas-practicas-y-como-mitigarlas/

Firewall FortiGate: Seguridad en túneles IPsec, VPN y LDAP #fortinet #auditorias #firewall #fortigate #redes

https://nosololinux.es/firewall-fortigate-seguridad-en-tuneles-ipsec-vpn-y-ldap/

Auditoría de Firewalls Fortigate – Parte 2: Revisión de Políticas y Objetos #fortinet #auditorias #firewall #fortigate #redes

https://nosololinux.es/auditoria-de-firewalls-fortigate-parte-2-revision-de-politicas-y-objetos/

Auditoría de Firewalls Fortigate – Parte 1: Revisión de Configuración a Nivel de Sistema #fortinet #auditorias #firewall #fortigate #redes

https://nosololinux.es/auditoria-de-firewalls-fortigate-parte-1-revision-de-configuracion-a-nivel-de-sistema/

Firewall Fortigate: fundamentos y comandos CLI útiles #fortinet #uncategorized #comandos #firewall #fortigate #redes

https://nosololinux.es/firewall-fortigate-fundamentos-y-comandos-cli-utiles/

Reglas de bloqueo a servicios expuestos no autorizados en Fortigate #fortinet #firewall #fortigate #redes #seguridad_perimetral

https://nosololinux.es/reglas-de-bloqueo-a-servicios-expuestos-no-autorizados-en-fortigate/

https://www.sunoltech.com/index.php/2025/05/07/fortinet-fortigate-7000e-series/

FORTIGATE-7060E, Palo Alto PA7000, Cisco Firepower, Check Point Quantum , Hillstone X10800, Juniper SRX5800

@fortinet #fortigate #7060e @PaloAltoNtwks #pa7000 @Cisco #firepower @CheckPointSW #quantum28000 @Hillstone_Net #X10800 @JuniperNetworks #srx5800 @SunolTech

Let's take a moment to reflect on the not-at-all fond memories that we have of #Fortigate VPNSSL and how we will absolutely not miss it.

I swear, the general level of security on the internet will soar with just this decision!

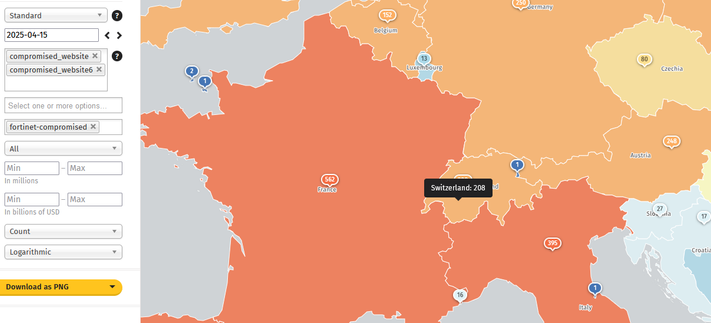

Si tu gères un firewall #Fortigate (ou tu connais quelqu’un qui en administre un) avec SSL-VPN activé, prends 2 min pour vérifier s’il est compromis.

Depuis les attaques massives de 2024, des cybercriminels laissent des liens symboliques planqués dans les fichiers de langue. Résultat : même après patch, ils gardent accès au système.

👉 Plus de 16 000 appareils compromis dans le monde, dont 208 en Suisse (source : Shadowserver).

Fortinet a publié un correctif + une signature AV/IPS pour nettoyer, mais faut mettre à jour.

👇

https://www.fortinet.com/blog/psirt-blogs/analysis-of-threat-actor-activity

⬇️ [dans les news]

https://www.bleepingcomputer.com/news/security/over-16-000-fortinet-devices-compromised-with-symlink-backdoor/

💡 Et pour rappel : si vous administrez pour une entreprise, institution ou toute entité titulaire d’un AS ou de plages IP définies, vous pouvez recevoir des alertes directes de la fondation @shadowserver si un de vos équipements en frontière est détecté comme compromis.

⬇️

Inscription ici : https://www.shadowserver.org/what-we-do/network-reporting/get-reports/

Heads up for FortiGate admins using SSL VPNs:

"...threat actors have found a way to maintain read-only access to vulnerable FortiGate devices even after the initial access vector used to breach the devices was patched."

https://thehackernews.com/2025/04/fortinet-warns-attackers-retain.html

Hackers exploit Fortinet flaws to plant stealth backdoors on FortiGate devices, maintaining access even after patches.

Read: https://hackread.com/fortinet-fixe-attackers-bypass-patches-maintain-access/

#CyberSecurity #Vulnerability #FortiGate #Fortinet #Backdoor

#Fortinet: Hackers retain access to patched #FortiGate VPNs using symlinks

#Symbolic #Link trick lets attackers bypass #FortiGate patches, #Fortinet warns

https://securityaffairs.com/176473/hacking/symbolic-link-trick-lets-attackers-bypass-fortigate-patches-fortinet-warns.html

#securityaffairs #hacking

Hihi, "#FortiGate" klingt ja schon wie ein Skandal.

Ich dachte, so bezeichnet man allgemein die Verwendung von Schlangenöl dieses Herstellers 🤷

Configurar BGP en firewalls FortiGate #fortinet #bgp #fortigate #redes

https://nosololinux.es/configurar-bgp-en-firewalls-fortigate/

There is a rumor about a new FortiGate vulnerability exploited in the wild from internet/external interfaces. FortiOS >=7.2.11 & >=7.4.7 is not affected.

Does anyone know something about that?

Friday at last.

Working with #fortigate wifi and #windows clients are tiresome and stressful sometimes..

But hey, i got #xfce4 .20 on my "new" #Freebsd

machine

#bhyve next

Good times 🤙

Amusing, I was fumbling with the "IPS" tool included in #Fortigate and just realized that if some trafic matching your custom signatures goes towards fortinet com, it won't raise an alarm.

I suppose that they whitelist their own domain but I'm not entirely sure why. Maybe to make sure that their IPS doesn't trigger if they download new signatures ? But if that is the case, I can see better options than this.

Sure hope their servers are not compromised, otherwise, that'd be awkward 😐