💥🚫 "Hey, geniuses! Turns out securing emails is as easy as falling off a log—if that log is made of incomprehensible error messages and tech jargon 🤯. '403 Forbidden' is the new way of saying, 'Oops, you tried!'" 😂

https://utcc.utoronto.ca/~cks/space/blog/spam/DMARCSendingReportsProblems #emailsecurity #techhumor #error404 #cybersecurity #techjargon #403forbidden #HackerNews #ngated

#emailSecurity

Попробуем вдохнуть немного свежего криптографического воздуха прямо в русскоязычный текст и аккуратно вплести хэштеги так, чтобы они жили внутри статьи, а не болтались хвостом в конце. Сама структура текста остаётся нетронутой, только интеграция тегов.

Обзор p≡p для Thunderbird #pEp #Thunderbird #email #шифрование #приватность

p≡p (pretty Easy privacy) — это инструмент для сквозного шифрования электронной почты с открытым исходным кодом, созданный для того, чтобы сделать защищённую переписку максимально автоматической и беспроблемной. В связке с Thunderbird он работает как плагин, бесшовно встраивающийся в клиент и минимизирующий потребность в технических знаниях. Проект делает акцент на децентрализации и peer-to-peer-обмене ключами, что снижает доверие к третьим сторонам. #openSource #decentralization

Согласно официальным материалам, p≡p позиционируется как система «полностью децентрализованной zero-trust-безопасности» для электронной почты, с автоматической приватностью, сквозным шифрованием и поддержкой миграции с Enigmail. Он ориентирован на пользователей, которым нужна защита без тонкой настройки: от журналистов до организаций с повышенными требованиями к конфиденциальности. #zeroTrust #privacyTech

Основные возможности #PGP #crypto

**Автоматическое шифрование** — письма шифруются по возможности автоматически, используя принцип оппортунистического шифрования. Если обе стороны используют p≡p (или совместимый PGP), обмен ключами происходит прозрачно.

**Децентрализованное управление ключами** — без центральных серверов; ключи передаются в почтовых заголовках и вложениях.

**Индикатор приватности** — цветовая система (зелёный/жёлтый/красный), помогающая быстро оценить уровень защищённости общения.

**Кроссплатформенность** — работает в Thunderbird на Windows, macOS и Linux; есть версии и для других клиентов.

**Миграция с Enigmail** — автоматический импорт настроек.

**Совместимость с OpenPGP** — позволяет общаться и с пользователями без p≡p.

Инструмент полностью бесплатный, исходники поддерживаются фондом p≡p. #FOSS

Установка и совместимость #install #securityTools

Установка проста:

Нужен установленный Thunderbird (лучше версии 78+).

Скачайте плагин с официального сайта: MSI для Windows, PKG для macOS или ZIP для Linux.

Установите через менеджер дополнений или запустив установщик.

Перезапустите Thunderbird — плагин сам настроится.

Стоит учитывать, что встроенный OpenPGP в Thunderbird может пересекаться с p≡p в некоторых сценариях. Однако при переходе с Enigmail миграция проходит гладко.

Плюсы #usability #privacy

Простота использования — автоматизация процесса шифрования избавляет от традиционных PGP-танцев с бубном.

Сильный акцент на приватность — модель zero-trust с минимальной зависимостью от серверов.

Бесплатность и открытость кода — возможность аудита повышает доверие.

Поддержка разных протоколов — движок p≡p работает не только с почтой.

Минусы #limitations

Относительно малая популярность — большинство пользователей всё ещё выбирают ProtonMail, встроенный OpenPGP или мессенджеры. Это ограничивает прозрачную совместимость.

Возможные сложности при интеграции с существующими ключами или конфликтами с нативным шифрованием Thunderbird.

Не самая высокая производительность на старом железе, хотя задержки минимальны.

Не заменяет почтовый функционал: фильтрацию, поиск и организацию писем.

Мнения пользователей #community

Отзывы разрозненные:

Сторонники выделяют простоту и автоматизацию — особенно ценят те, кто переходил с Enigmail.

На форумах Mozilla регулярно спрашивают, «актуален ли он в 2025», что говорит о существующем, но осторожном интересе.

В обзорах отметают, что такие плагины дополняют безопасность Thunderbird, но многие предпочитают встроенные средства.

В социальных сетях инструмент встречается редко — не хайповый, но и не скандальный.

В целом оценки плавают около 4/5.

Итог #verdict #emailSecurity

Если вы используете Thunderbird и хотите беспроблемное шифрование, p≡p — добротный вариант, особенно если вам важна децентрализация и вы не хотите вручную обмениваться ключами. Инструмент не меняет рынок безопасности, но остаётся интересным, зрелым и низкорисковым решением для теста. Документация и комьюнити помогают справиться с потенциальными нюансами. #cybersecurity

Если нужно встроить хэштеги более агрессивно, наоборот минималистично, или адаптировать под требования конкретной площадки — могу донастроить.

Email migrations remain critical for organizations transitioning systems. imapsync offers sophisticated options that protect data integrity while streamlining transitions. When implemented thoughtfully, these tools demonstrate how software can respect user data through careful migration practices. #DataMigration #EmailSecurity #ResponsibleTech

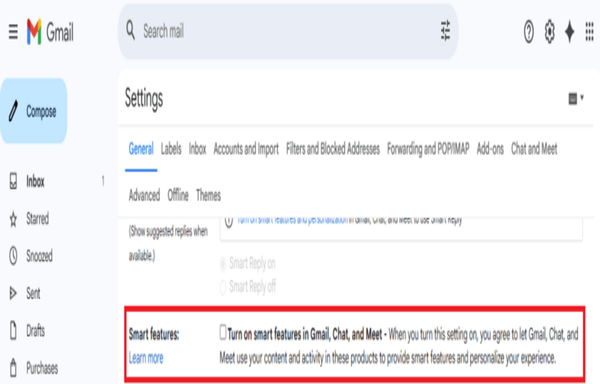

(21 Nov) How to Stop Gmail from Using Your Emails to Train Google’s AI https://s.faithcollapsing.com/tqv68 #email-privacy #email-security #gemini-ai #gmail-privacy #gmail-settings #gmail-tips #google-ai #google-workspace #how-to #smart-compose #software #stop-gmail-ai-training

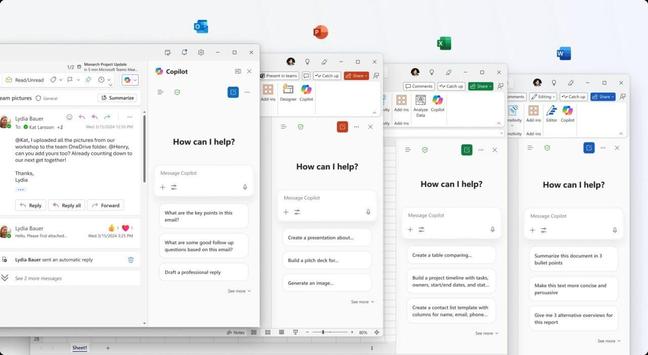

ToddyCat rüstet auf – und nimmt Outlook sowie Microsoft‑365‑Token ins Visier! Die jüngsten Erkenntnisse von Kaspersky zeigen: Die APT‑Gruppe ToddyCat professionalisiert ihre Werkzeuge weiter und verlagert ihren Fokus zunehmend auf den Diebstahl von E‑Mail-Daten und OAuth‑Tokens aus Microsoft‑Umgebungen. E‑Mail-Systeme bleiben ein attraktives Spionageziel. #CyberSecurity #APT #ToddyCat #Microsoft365 #Outlook #EmailSecurity #Kaspersky

How do you know if your company email is secure? While the technology hasn't changed much over the years, cyberattacks target people primarily via email. From secure protocols to how to choose a good provider, here's what you can do to make sure that you're not letting in potential threats.

#emailSecurity #emailSetup #socialEngineering #cyberthreats #cybersecurity

https://negativepid.blog/a-secure-email-setup-guide/

https://negativepid.blog/a-secure-email-setup-guide/

Cảnh báo lừa đảo Email giả mạo (Email Spoofing)! Kẻ gian đòi tiền để 'vá lỗi'. Đừng trả! Hãy tự bảo vệ tên miền bằng cách thiết lập SPF và DMARC để ngăn chặn mạo danh email.

#ScamAlert #EmailSecurity #SPF #DMARC #LừaĐảo #BảoMậtEmail #TênMiền

https://www.reddit.com/r/SideProject/comments/1p80kvq/psa_dont_pay_the_email_spoofing_scammers/

Kill legacy auth. Disable basic authentication in Exchange Online—attackers love it. https://aka.ms/DisableLegacyAuth #MicrosoftSecurity #EmailSecurity

Business Email Compromise: Wenn herkömmliche E-Mail-Security versagt

RE: https://systemli.social/@anneroth/115586803185165508

I give Gmail the slowest possible treatment🐌 🐢 —if I respond at all.

A few years ago, I reached my breaking point with Gmail’s escalating privacy issues and chose to stop replying to Gmail addresses entirely. At first, it felt a bit harsh, but I soon realized: if people genuinely need to reach you, they’ll find another way. And indeed, they have.

Now, I only respond to emails from providers that respect privacy. Gmail users either wait weeks for a reply—or switch to services like ProtonMail or Tutanota once they notice their messages go unanswered. It may sound strict, but this approach has surprisingly encouraged better digital habits around me.

Has anyone else tried refusing Gmail emails as a quiet protest against data mining?

@anneroth

#Privacy #EmailSecurity #DigitalMinimalism #ProtonMail #Tutanota #Google #SurveillanceCapitalism #FLOSS #Encryption #Fediverse

Gmail: Google Quietly Opts Users Into Potential AI Training on Private Emails

#Google #Gmail #Privacy #AI #GenAI #DataPrivacy #TechNews #Winbuzzer #GoogleWorkspace #Gemini #BigTech #Cybersecurity #ArtificialIntelligence #EmailSecurity #GDPR(19)

Why Email Is Broken (and How Fastmail Is Improving It)

📧 Sensitive data deserves protection.

🔒 Always encrypt your emails when sending confidential information.

👉 https://zurl.co/2Zes2

Proton might recycle abandoned email addresses and the privacy risks are terrifying

https://fed.brid.gy/r/https://nerds.xyz/2025/11/proton-email-address-recycling-danger/

EASY way to de-Google your Email & Passwords (Tutorial)

How do you know if your company email is secure? While the technology hasn't changed much over the years, cyberattacks target people primarily via email. From secure protocols to how to choose a good provider, here's what you can do to make sure that you're not letting in potential threats.

#emailSecurity #emailSetup #socialEngineering #cyberthreats #cybersecurity

https://negativepid.blog/a-secure-email-setup-guide/

https://negativepid.blog/a-secure-email-setup-guide/

https://winbuzzer.com/2025/11/12/microsoft-365-users-face-new-automated-phishing-threat-xcxwbn

Microsoft 365 Users Face New Automated Phishing Threat

#Cybersecurity #Phishing #Microsoft365 #InfoSec #CyberAttack #ThreatIntel #PhaaS #Microsoft #EmailSecurity #Cybercrime #DataSecurity #KnowBe4 #Hacking

Looks like Meta. Feels like Meta. It’s not... 🥲

📎 Don’t open unexpected attachments — even if they look like they’re from someone you know.

Attackers often spoof trusted senders.

👉 https://zurl.co/CxRwl

Email verification protocol

https://github.com/WICG/email-verification-protocol

#HackerNews #EmailVerification #EmailSecurity #WebDevelopment #Protocols #GitHub