@Loucovey In what sense? As far as I know, current computers cannot break algorithms such as #RSA, #ECDSA, #AES, or protocols such as Diffie-Hellman / #ECDH.

#ecdh

Постквантовая криптография для современной почты

Электронная почта — это сервис и хранилище самой конфиденциальной информации пользователей. Следовательно, он нуждается в надёжном сквозном шифровании, также как мессенджеры. Компьютерная индустрия продолжает готовиться к распространению квантовых вычислений . Поскольку некоторые операции на квантовых компьютерах выполняются экспоненциально быстрее, чем в бинарной логике, современные шифры будут скомпрометированы. Как только это произойдёт, то расшифруются все современные данные, собранные и сохранённые в рамках политики “Harvest now, decrypt later” в 2010−2020 гг. Включая переписку по электронной почте и в мессенджерах.

https://habr.com/ru/companies/globalsign/articles/912692/

#постквантовая_криптография #сквозное_шифрование #электронная_почта #сертификаты_шифрования #Google #Gmail #шифрование #приватность #E2EE #RSA2048 #CRYSTALSKyber #ECDH #x25519 #асимметричное_шифрование #постквантовые_алгоритмы #AES_256 #MLKEM #MLDSA #цифровые_подписи #FIPS_203 #FIPS_204 #TutaCrypt #PQDrive #PQMail

Сложение точек эллиптической кривой в числах, как на калькуляторе

Принципы реализации математических концепций прикладной криптографии полезно рассматривать в числах. Эллиптические кривые представляют собой один из важнейших элементов криптографии (и современной теоретической математики тоже). На всякой эллиптической кривой можно складывать точки. Эта операция составляет основу многих криптосистем. Например, ECDH. В этой статье мы возьмём конкретное, - но обозримое, - уравнение кривой, посмотрим на формулы и проведём прямые вычисления, чтобы убедиться, что всё работает так, как предполагалось. В статье много чисел и есть пример на Rust.

https://habr.com/ru/articles/912658/

#эллиптические_кривые #алгоритмы #математика #умножение #криптография #диффихеллман #ecdsa #ecdh

Реализация постквантовых алгоритмов на Java и Go

В последнее время в СМИ много публикаций о новых квантовых компьютерах, которые представляют угрозу для современной криптографии. Например, недавно Google сообщила о разработке квантового процессора Willow , который в специально сформулированной задаче превышает производительность самого мощного суперкомпьютера в септиллион раз (септиллион = 10 25 ). Хотя квантовая криптография быстро развивается, ей ещё далеко до того, чтобы угрожать современной криптографии. Более того, разработан ряд постквантовых алгоритмов и шифров, которые устойчивы к квантовым вычислениям.

https://habr.com/ru/companies/globalsign/articles/887178/

#Java #криптографического_алгоритм #Google #Willow #Dilithium #QPU #Heron #SHA256 #RSA #ECDSA #ECDH #MLKEM #MLDSA #SLHDSA #постквантовая_криптография #CRYSTALS

#Encryption methods: #sha256 #ECDH, #ECDSA and #RSA NOT Approved by ASD in Australia for beyond 2030. These four methods are used for virtually every Web connection that we create currently. The guidance comes from the Australian Signals Directorate (ASD) https://www.cyber.gov.au/resources-business-and-government/essential-cyber-security/ism/cyber-security-guidelines/guidelines-cryptography

AWS KMS 支援 ECDH

看到「Announcing AWS KMS Elliptic Curve Diffie-Hellman (ECDH) support」這篇的介紹,AWS KMS 支援 ECDH 了。

從 AWS 的文件「DeriveSharedSecret」這邊可以看到就是在不將 private key 暴露出來的情況下得到 ECDH 產生的 shared secret:

The private key in your KMS key pair

https://blog.gslin.org/archives/2024/08/22/11941/aws-kms-%e6%94%af%e6%8f%b4-ecdh/

#AWS #Cloud #Computer #Murmuring #Network #Security #Service #Software #amazon #aws #cloud #cryptography #ecdh #hsm #key #kms #secret #security #service #shared

Any hints on how to implement go ECDH P256 and ECDSA P256 in Java / Clojure ?

I failed at this quite a number of hours over several days (weeks?!)

https://stackoverflow.com/questions/78301165/java-port-of-the-go-crypto-ecdh-p256-and-ecdsa-p256

#java #clojure #crypto #bouncycastle #ecdh #cryptography #Golang

Goodbye to the 64-byte public #keys of #ECDH and Hello to 640KB public keys?

https://medium.com/asecuritysite-when-bob-met-alice/goodbye-to-the-64-byte-public-keys-of-ecdh-and-hello-to-640kb-public-keys-f31cd634d9c7

*long exhale in frustration* #Cryptography

Rewriting my network code and adding #ECDH turns out to be a job that requires attention to detail, so i added a switch to select what key exchange algorithm to use instead of just ripping out all #RSA code and risk having non functioning code.

Wish that I've had access to ECDH from the start instead of implementing RSA key exchange.

It's not just pasting a few statements over the other, the network protocol has to be changed as well, like using RSA you can just send the public key to the client and the client can create a session key and send that to the server (as a minimum.

ECDH on the other hand is two way and both the client and the server have to exchange public keys then calculate the shared secret. It may not sound like a big job, I've been there myself in the thought process - but it really is.

Do anyone know how to export an ECPublicKeyParameters object and more importantly IMPORT a #ECDH Pubkey back in to a ECPublicKeyParameters object, in any way from #Bouncycastle?

I've successfully exported pubkeys to Bigints, Byte arrays/Base64 and some weird Pubkeydata string that begins with #0300(...), but i've not seen a way to import it back in to a ECPublicKeyParameters object.

1. I've tried reading it back in through SubjectPublicKeyInfo(which gives some weird unspecific error), and it is only an information class for the public key that can't be passed back to the keypair object.

2. Tried PublicKeyFactory.Create() but that only ends up as an AsymmetricKeyParameter which isn't helpful.

3. The IBasicAgreement.CalculateAgreement() can only use a ECPublicKeyParameters (icipherparameters) object when calculating the shared secret and i see no way of converting a bytestream to that.

4. I've tried looking for properties to assign, like .Pubkey and .Q but all of them are readonly and the ones that isn't implicitly readonly are unilateral and can't be assigned anything.

5. I've been thinking of tearing my hair off, but i don't have that much left so - bad idea

There is no intellisense popping up in Visual Studio (just shows the function name and parameter types) and i haven't found much documentation (as in close to none) on #ECDH for #BouncyCastle and the code samples i found on stack etc are for ancient versions of BC and does not apply - or even answer this question.

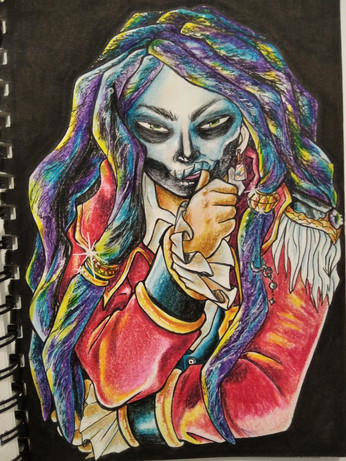

Mitzrael and Michael. They're an original project I'm working.

"I only feel the in my skin, through my bones and the horrific sensation of a never ending fall...

And suddenly silence, darkness... and the taste of the blood..."

--------------------------------------------------

"Sólo sentía el frío en mi piel, atravesando mis huesos y una terrorífica sensación de caer sin poder hacer nada por evitarlo... Y de repente silencio, oscuridad y sabor a sangre..."

Apretiation post of my #pirate daughter Mitzrael.

¡La más guapa! Con sus pinturas de guerra.

#TinyECDHc is a #publicdomain #ECDH implementation in #C.

Tiny ECDH C implements elliptic curve Diffie-Hellman algorithms in a standards-compliant manner. Tiny ECDH C supports 20 different curves, 10 being standard curves chosen by #NIST. Tiny ECDH C's API is very simple, and can be compiled for very constrained systems like microcontrollers.

Website 🔗️: https://github.com/kokke/tiny-ECDH-c

#free #opensource #foss #fossmendations #cryptography #programming

#Botan is a #Cpp #cryptography toolkit.

Botan provides many cryptographic primitives including hash algorithms (#SHA, #Blake, MD), ciphers (#AES, #Blowfish, #DES), signature algorithms (#RSA, #ECDH), with #quantum resistant algorithms (#XMSS, #McEliece, #NewHope). Botan also provides functionality for working with schemes using these algorithms, like #TLS.

Website 🔗️: https://github.com/randombit/botan

apt 📦️: botan

#free #opensource #foss #fossmendations #programming #encryption

Leaves us with RSA2048 for encryption on the latest Yubikeys.

Wonder if CKA_DERIVE works on the Nitrokey.

[1] https://developers.yubico.com/YubiHSM2/Component_Reference/PKCS_11/

[2] https://www.yubico.com/products/hardware-security-module/

[3] https://developers.yubico.com/PIV/

% openssl pkeyutl -engine pkcs11 -keyform engine -derive -out alicebob.key -inkey "pkcs11:[...];object=Private%20key%20for%20Key%20Management;type=private" -peerkey [...] engine "pkcs11" set. Enter PKCS#11 token PIN for YubiKey PIV [...]: pkeyutl: Error initializing context

[...] EVP_PKEY_derive_init:operation not supported for this keytype:[...]: This evening turned out unproductive trying to figure out ECDH (EC with Diffie-Hellman) [1].

Got to love RSA for encryption simplicity, having options such as ssh-vault readily available [2].

[1] https://superuser.com/questions/1003690/how-can-i-encrypt-a-file-with-an-ec-public-key

[2] https://ssh-vault.com

RFC 8410: Algorithm Identifiers for Ed25519, Ed448, X25519, and X448 for Use in the Internet X.509 Public Key Infrastructure

Ce #RFC spécifie l'utilisation des #courbesElliptiques #Curve25519 et Curve448 dans PKIX, c'est-à-dire dans les certificats utilisés notamment pour TLS. Il réserve des identifiants pour les algorithmes, comme Ed25519.